Laurent Beauguitte

Jeudi 24 octobre 2013 à 11h, salle 26-00/428

Slides

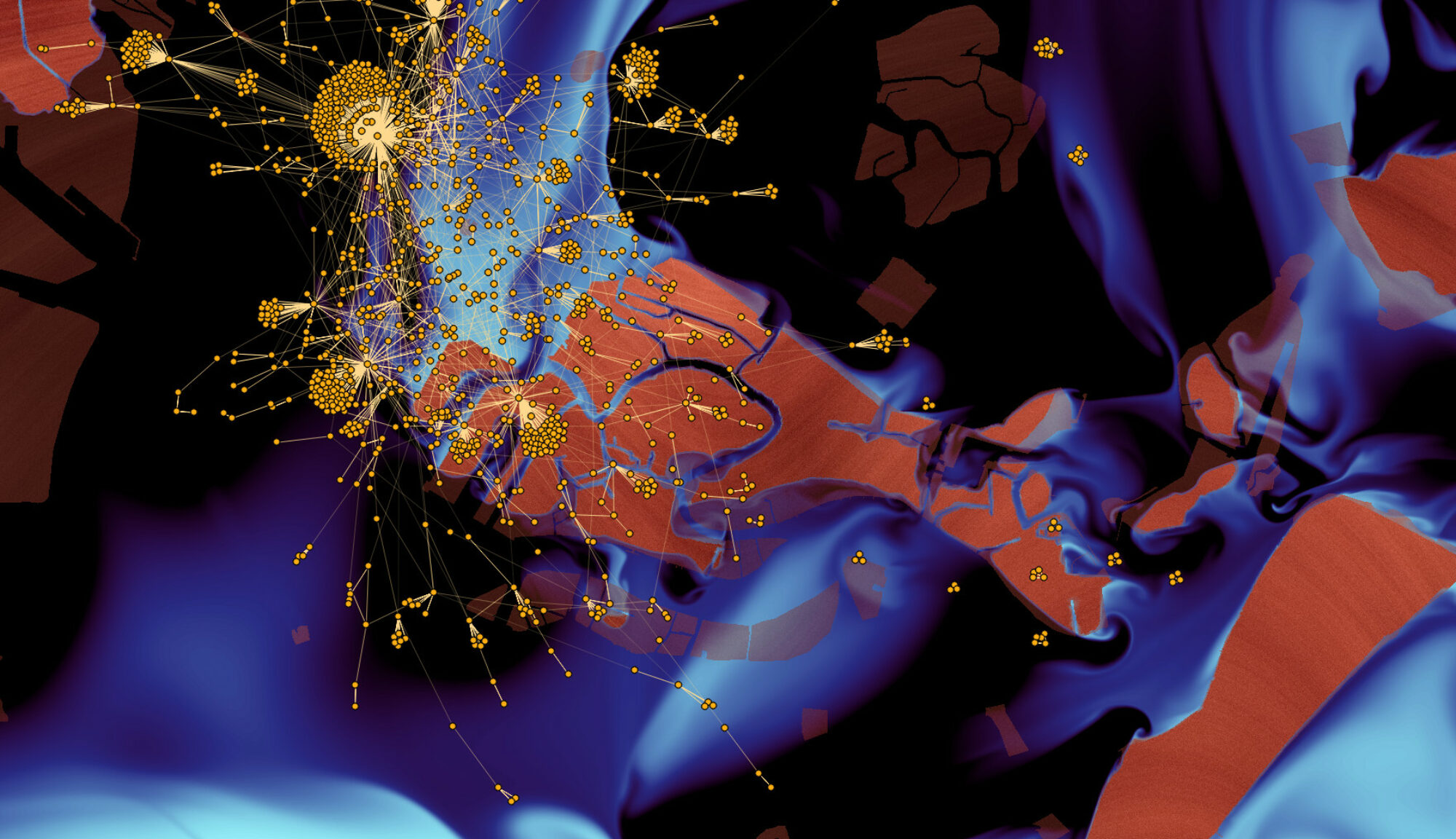

Si la géographie a longtemps et de manière quasi exclusive privilégié l’étude des réseaux techniques (réseaux de transport notamment, voir Barthelemy, 2011), l’analyse de réseau, entendue comme une boîte à outils méthodologiques plus que comme une théorie des phénomènes sociaux, permet d’enrichir les approches en géographie économique ou politique. Cette présentation montre comment divers outils et mesures, issus de la Social network analysis comme des Complex network studies, peuvent être mobilisés pour une réflexion relative à la régionalisation politique du monde.

La première partie présente le cadre épistémologique et les emprunts disciplinaires effectués. Diverses hypothèses relatives à la régionalisation politique sont ensuite exposées ainsi que les principaux résultats obtenus avec des données issues de l’Assemblée générale de l’ONU (vote et parrainage de résolution, lien entre tats et groupes régionaux). Enfin, une troisième partie souligne les limites conceptuelles et méthodologiques des choix effectués et de possibles pistes de recherche permettant de les contourner. Si la pluri-disciplinarité paraît une voie prometteuse, les obstacles demeurent et ne se limitent pas à des choix lexicaux divergents.

Références

Marc Barthelemy, 2011, Spatial networks, Physics reports, 499, 1-101.

Laurent Beauguitte, 2011, L’Assemblée générale de l’ONU de 1985 à nos jours. Essai de géographie politique quantitative, Thèse de doctorat, Université Denis Diderot Paris 7, disponible sur TEL.